Observation n° 7 : réponse à monsieur le maire de Nice « Safe City » ou « allo mairie » ?

(12/10/2018)

convention Thalès/Ville de Nice, page 23

« ainsi qu’on le voit avec la biométrie, le rêve sécuritaire est un rêve d’abolition de la contingence dans lequel les identités individuelles sont réduites à des paramètres constants et infalsifiables » M. Foessel – Etat de vigilance, critique de la banalité sécuritaire . Points Essais

Le 16 juillet 2018, notre association adressait un courrier à monsieur le maire de Nice, lui demandant de préciser le périmètre d’analyse des réseaux sociaux prévus par le démonstrateur « Safe City ». En effet, il nous emble qu’il y a une différence fondamentale entre développer « des solutions d’alerte aux citoyens et de remontée d’information […] au moyen des réseaux sociaux » (page 59 de la convention) et ce que l’on peut lire, page 34 : « Pour GEOLSEMANTICS, la réalisation du projet permettrait de devenir rapidement un des leaders, sinon le leader, du marché de l’analyse et de l’exploitation des messages « courts » tels que ceux véhiculés par les réseaux sociaux, à des fins d’alertes. La capacité d’alerte concerne tous types d’évènements (accidents, émeutes, manifestations, rumeurs, agissements individuels ou de petits groupes) de manière précise dans le temps et l’espace (lieu-dit, place, rue, quartiers, zones urbaines) ».

Que vient faire une commune dans l’analyse et l’alerte concernant les émeutes, les manifestations, les petits groupes, si ce n’est venir se substituer aux services de la police nationale ? Pourquoi donc conserver ces informations « dans le temps » ? Ce point est pour nous fondamental. Le rôle d’une commune n’est pas de développer un service des renseignements généraux bis, lequel, fatalement, finirait par servir les intérêts partisans de la petite équipe au pouvoir.

Le 27 août 2018, monsieur le maire nous adressait une réponse dont les principaux points sont les suivants :

- « Safe City » n’est, à ce stade, qu’une expérimentation.

- L’expérimentation respectera les dispositions de la directive UE dite « police-justice », transposée dans notre droit interne (loi 2018-493)

- Concernant l’utilisation des réseaux sociaux, « une analyse générale des flux des réseaux sociaux devrait permettre la remontée d’alertes de façon beaucoup plus réactive que le réseau téléphonique classique […] la priorité sera donnée à une surveillance de Twitter pour : les incendies, les accidents, les inondations, les glissements de terrain, les chutes d’arbres ou de branches, les dépôts d’ordures sauvages ».

- Concernant GEOLSEMANTICS : « c’est un chapitre générique qui n’est pas précisément lié aux démonstrations sur la ville de Nice »

- La CNIL jouera son rôle de contrôle jusqu’au terme du projet.

M.le maire nous informe donc que l’expérimentation va respecter la loi ; c’est bien la moindre des choses ! Il indique en outre que la CNIL « jouera son rôle », comme si une autre alternative était possible. Le fait que la loi soit respectée ne constitue pas à nos yeux la garantie absolue, car celle-ci présente encore, selon nous, un certain nombre de failles.

M.le maire nous parle dans son courrier d’inondations, de branches et de dépôts d’ordures, comme une sorte d’allo-mairie (en plus cher), mais pas un mot à propos d’émeutes, de manifestations ou de petits groupes. Sur un des points qui nous inquiètent le plus – les projets de GEOLSEMANTICS – le maire se contente d’indiquer, grosso modo, que le texte qui figure dans la convention n’est qu’un simple copié-collé de l’entreprise, lequel n’engagerait à rien ; mais il ne dément pas. Or, une convention présentée au vote des élus, engage les parties et rien ne s’oppose à ce que GEOLSEMANTICS mette en œuvre le dispositif de surveillance tel que décrit dans la convention.

Tout se passe comme si la municipalité voulait lisser les aspérités du projet et faire profil bas, au mois dans un premier temps.

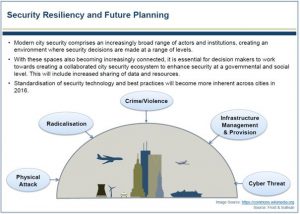

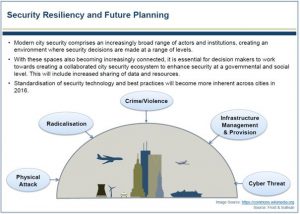

- Mais alors, pourquoi, sous la rubrique « les enjeux du projet » (page 23) figure un graphique anxiogène où l’on voit des avions qui menacent des gratte-ciel et des centrales atomiques et dans lequel un des items est la « radicalisation ». Qui décide ce qu’est radicalisation et ce qui ne l’est pas, monsieur le maire de Nice ?

- Mais alors, pourquoi lit-on page 30 de la convention « la solution répond au besoin de sécurité dans tous les sens du terme et en particulier face aux risques croissants de terrorisme » ? Monsieur le maire de Nice est-il ministre de l’Intérieur ?

- Mais alors, pourquoi est-il question, page 43, d’une « mise en œuvre d’un système de géolocalisation effectif pseudo-anonyme interactif respectant les droits de chacun en période normale mais basculant en mode non anonymisé lors d’alertes avérées » Qui décide du moment où on se trouve en « alerte avérée » ? Qui conserve ces informations de big data massif devenues nominatives ? Monsieur le maire de Nice est-il premier ministre ?

Les maires des grandes métropoles vont-ils devenir tout à la fois des ministres de l’Intérieur et des ministres des Armées bis ?

Ce dont nous avons besoin en priorité, ce n’est pas plus de surveillance, plus de technologie, mais plus de contrôle des dispositifs existants qui menacent nos libertés.

Des experts indépendants devraient pouvoir avoir accès en permanence aux codes source des logiciels mis en œuvre par « Safe City » et même, ces logiciels, largement financés par les deniers publics, devraient être conçus en open source. C’est une condition préalable pour que les libertés individuelles soient garanties.

Il n’y aura pas de garantie effective et efficace de nos libertés individuelles sans un accroissement massif des moyens humains, technologiques et juridiques de la CNIL puisqu’il est de notoriété publique que les moyens de contrôle de la CNIL sont très largement sous dimensionnés, compte-tenu du développement exponentiel des outils de contrôle et d’intrusion dans la vie privée des citoyens.

Oui aux solutions d’alerte et de remontée des informations efficaces, non au trop dangereux flicage généralisé de la population

Fin … pour le moment

————————————————————————————————————————————–

OBSERVATION N° 6 Safe City, c’est une subvention de 10,9 millions d’euros aux entreprises.

(6/10/2018)

Le projet (pour les deux sites de Nice et La Défense) a obtenu, dans le cadre du « programme d’investissements d’avenir » une subvention de 10,9 millions d’euros opérée par BpiFrance (détenue à parts égales par l’Etat et la Caisse des Dépôts et Consignations). A noter que cette information ne figure pas dans la convention présentée et votée en conseil municipal, ni dans les six annexes qui l’accompagnent. Il faut aller la chercher dans l’arrière-boutique du site de BpiFrance, sans que l’on puisse connaitre la part perçue par chaque entreprise. [ ICI ]

Le projet (pour les deux sites de Nice et La Défense) a obtenu, dans le cadre du « programme d’investissements d’avenir » une subvention de 10,9 millions d’euros opérée par BpiFrance (détenue à parts égales par l’Etat et la Caisse des Dépôts et Consignations). A noter que cette information ne figure pas dans la convention présentée et votée en conseil municipal, ni dans les six annexes qui l’accompagnent. Il faut aller la chercher dans l’arrière-boutique du site de BpiFrance, sans que l’on puisse connaitre la part perçue par chaque entreprise. [ ICI ]

( Dessin : dossiers Canard enchainé # vie privée, c’est terminé ! – octobre 2018)

Depuis environ une dizaine d’années sont apparus en France, impulsés par l’Etat à l’instar de ce qui se fait dans le monde anglo-saxon ou en Allemagne, plusieurs « pôles de compétitivité » dont l’objectif est de mettre en synergie les activités sécurité de certaines entreprises. On peut citer à cet effet le pôle de compétitivité « Safe » basé à Aix-en-Provence [ ICI ] . De même, à travers le programme de l’Etat « investissements d’avenir » plusieurs financements sont accordés à des sous-programmes liés à la sécurité, comme par exemple le Labex « Sigma-Lim » afin de « construire une politique intégrée de recherche » dans ce domaine [ ICI ] . Des moyens financiers considérables sont consacrés par l’Etat et les collectivités territoriales, directement ou indirectement, pour la recherche fondamentale et appliquée liée à la sécurité. L’ensemble de l’édifice est chapeauté par le « Comité de la filière industrielle de la sécurité » (Cofis) mi organisme de coordination Etat-entreprises, mi lobby des industriels directement en prise avec les services de l’Etat (1) [ ICI ]

Dans le cadre des synergies que nous venons de rappeler, quinze entités juridiques ont intégré le consortium devant mettre en œuvre le démonstrateur Safe City, dont plusieurs avaient déjà collaboré entre elles sur d’autres projets ou réalisations.

Ces entités se sont regroupées dans ce consortium spécifique, afin de « mettre en œuvre in situ les briques technologiques permettant la réalisation d’une plateforme ouverte de partage et de gestion d’informations entre différents opérateurs de services et acteurs de sécurité d’une grande ville ou d’une aire métropolitaine »

Leur chef de file mandataire est Thalès Communication Sécurité

Les douze autres entreprises sont : Arclan’System, BCA, Deveryware, Egidium, Gemalto, Geol Semantics, Idemia, Igo, Luceor, Onhys, SIS, Sysnav

Un organisme de recherche et une école d’ingénieurs complètent le consortium : INRIA et YNCREA

On peut clairement distinguer deux groupes parmi les entreprises, selon leur ancienneté, leur taille en nombre de salariés et leur poids financier.

1/ Un premier groupe des 8 entreprises anciennes, reconnues dans le milieu de la sécurité, plutôt généralistes :

Il y a tout d’abord le géant Thalès Communication Sécurité, 64.000 salariés et un chiffre d’affaires de 15 milliards d’euros en 2016, puis le groupe les entreprises ayant plus de dix ans d’existence : Arclan’System, Deveryware, Gemalto, BCA, Idemia, Luceor et SIS. Ces entreprises sont aussi les plus importantes en chiffre d’affaire : 811 millions € pour Gemalto en 2017, 19 millions € pour Deveryware en 2017, entre 100 000 et 1.000 000 € pour les autres. Ce sont parmi elles qu’on trouve aussi les effectifs les plus importants : 2.900 salariés pour Gemalto, 1.500 pour Idemia, entre 50 et 99 pour Deveryware et SIS, entre 25 et 50 pour Sysnav. A noter cependant qu’ Arclan’System, et BCA ont moins de 10 salariés, pour un chiffre d’affaire respectivement de 613.000 € en 2015 et 969.000 € en 2017.

L’expertise de ces entreprises semble être importante dans le domaine de la sécurisation des systèmes d’information et de communication, avec prise en compte des problématiques big data 3D, d’hyper-connectivité, de technologies embarquées (Internet et mobilité) dans des environnements dits « complexes ».

2/ Un deuxième groupe de quatre start-up, hyper-spécialisées.

Il s’agit de Geol Semantics, Igo, Sysnav et Onhys qui ont toutes moins de dix ans d’existence (deux ans pour Ohnys). Les chiffres d’affaire de Geolsemantics et Onhys sont de quelques dizaines de milliers d’euros (chiffres non communiqués pour Igo et Sysnav dans les informations grand public du site www.societe.com). Seule l’entreprise Sysnav a un effectif entre 25 et 50 salariés, les autres en ont moins de 10.

Ces entreprises développent, parfois seules en France sur leur créneau, de nouvelles technologies pour des applications très opérationnelles, comme le « moteur sémantique » de Geol Semantics qui vise à la compréhension automatisée des contenus, par exemple des réseaux sociaux, le « 3D temps réel cartographique » développé par Igo, la « navigation/géolocalisation sur sites critiques voire extrêmes » de Sysnav et la « modélisation/simulation de mouvements de foules » de Onhys. Comme nous l’avons précédemment indiqué (observation n° 2), l’analyse des informations circulant sur les réseaux sociaux ou de ce qui est présenté comme « des mouvements de foules » sont, selon nous, les plus inquiétants des objectifs du démonstrateur.

Enfin, complètent ce tableau : l’INRIA (Institut national de la recherche en informatique et en automatique) qui est le poids lourd de la recherche française dans ces domaines, l’YNCREA, école privée d’ingénieurs.

La plupart des entreprises du premier groupe sollicitent abondamment la commande publique (armées, police, renseignement, collectivités territoriales), laquelle constitue un bras de levier pour développer ultérieurement leurs applications, en particulier à l’international. On se souvient, par exemple, du rôle exécrable joué par le français Amesys pour la surveillance des populations dans la Libye de Kadhafi, puis dans l’Egypte de Sissi, avec le consentement tacite de l’Etat français [ ICI ]

Les structures de taille plus modeste, PME ou start-up, se positionnent plutôt sur des niches technologiques, comme les technologies embarquées, l’identification physique et numérique, la simulation et la gestion de crises, etc. Plusieurs spécialistes ont mis en évidence que certaines start-up, pour se faire une place au soleil dans le monde extrêmement concurrentiel de l’informatique, n’hésitent pas, au moins dans un premier temps, à se lancer dans des opérations qui frisent l’illégalité, par exemple, pour « aspirer » en masse des données personnelles afin de se constituer un trésor de guerre monnayable en cas de cession.

Reconnaissance digitale, faciale et biométrique, protection des données personnelles, identité numérique, télésurveillance, big data 3D ne sont plus du domaine de la science-fiction. Aussi, la question centrale est, pour nous, celle de l’émergence de contrepouvoirs dotés de moyens humains, techniques et juridiques à la mesure des enjeux.

( 1) « Vers une stratégie coordonnée public-privée pour soutenir le développement d’une véritable politique industrielle de la sécurité en Europe et l’émergence d’un club France capable de conquérir les marchés étrangers »

La suite au prochain numéro …

—————————————————————————————————————————————-

OBSERVATION N°5 : Safe City a besoin que vous ayez la trouille, pour pouvoir … vous rassurer.

(26/09/2018)

Le rédacteur de la convention, avec une certaine candeur, se propose (page 42 de la convention) d’évaluer les opportunités de développement du produit « Safe city », mais aussi les menaces qui pourraient peser sur sa future commercialisation, nationale et internationale.

Il discerne deux « menaces » :

- « Les restrictions budgétaires » que l’on pourrait aussi définir comme étant un subit accès de lucidité des élus locaux de tout bord, qui en viendraient enfin à établir un bilan coût/avantages de la très onéreuse débauche de technologie de surveillance.

- Mais ce qui inquiète le plus serait que survienne « un changement de paradigme et des politiques qui placeraient la Sécurité (1) sur un second plan ». Pour le dire autrement, si d’aventure la sécurité sécuritaire venait à être supplantée par d’autres formes d’organisation collective de la sécurité, c’en serait fini de la poule aux œufs d’or.

Une fois que la peur sera installée, Safe city viendra vous rassurer, puisqu’un de ses objectifs est de « rassurer les habitants en proposant des solutions de sécurisation globale des villes : impact sociétal majeur, accroissement de l’intérêt général » (page 53).

Faire peur / rassurer, c’est la dialectique gagnante du business de la sécurité

- Avec un « S » majuscule dans le texte.

La suite au prochain numéro …

OBSERVATION N°4 : les solutions sont « quasiment infaillibles », puisque même les boutons sont « intelligents ».

20/09/2018

Le marketing de la sécurité (de la peur ?), utilise volontiers quelques mots clés qui reviennent constamment en boucle : #intelligent, #temps réel ; on y rencontre aussi des #infaillible aux allures jupitériennes, destinés à clouer le bec de tout contradicteur.

A titre d’exemple, dans la convention Thalès/Ville de Nice, Intelligent ou intelligente sont cités 30 fois, dont :

Ville intelligente (page 3)

Gestion intelligente (p30)

Capteurs intelligents (p35)

Caméras « intelligentes » (p 38) (pourquoi avoir mis des guillemets ?)

Portables intelligents (p 43)

Portail intelligent (p43)

Porte intelligente (p 43)

Gestion intelligente (p 43)

Boutons intelligents (p 43)

Procédé d’identification intelligent (p 44)

Informations intelligentes (p50)

Trafic system intelligent (p52)

Analyse de données intelligentes (p53)

Fusion de données intelligentes (p55)

Solutions automatisées de planification intelligentes (p 65)

Gestion des alarmes intelligente (p70)

Intranet sécurisé intelligent (p 77)

Le rédacteur de la convention, un brin présomptueux, s’aventure même à parler de « solutions quasiment infaillibles » (page 54) Bien sûr, les esprits chagrins diront que tout dépend de la taille du « quasiment ». Le point faible du marketing concernant la high-tech dédiée au commerce de la peur à toujours été d’être franchement présomptueux, même quand, malheureusement, les événements tragiques nous démontrent que le roi de la high-tech est nu.

La question est de savoir pourquoi les élus locaux succombent si facilement au mirage de la technologie à outrance, censée résoudre tous les problèmes de la cité en dépit de ses coûts exorbitants. Si certains, pleins d’illusions, succombent, d’autres, qui ne sont pas dupes, se servent de l’illusion technologique comme les médecins des placebos.

La suite au prochain numéro …

OBSERVATION N°3 Mais où est donc la police … nationale ?

18/09/2018

Il y a un grand absent dans cette convention : l’Etat, son ministère de l’Intérieur et la police nationale, même si le ministère de l’Intérieur est impliqué dans un projet similaire dans le quartier de la Défense à Paris, ville-capitale, dont le régime juridique spécifique accorde au ministère de l’Intérieur un rôle prépondérant. S’agissant de la commune de Nice, cela n’a rien d’étonnant. M. Estrosi est venu à la politique dans le sillage de Jacques Médecin, l’ancien maire de Nice (de 1965 à 1990), condamné pour délit d’ingérence, détournements de fonds, abus de biens sociaux et corruption. M. Médecin s’était déjà distingué en développant une police municipale considérée à l’époque comme pléthorique, dotée d’armes de poing plus puissantes que celles de la police nationale. Estrosi n’a fait que suivre l’exemple de son mentor en suréquipant sa police municipale et, bien sûr, en développant à outrance une vidéosurveillance qui s’est avérée bien inefficace aux moments tragiques de l’été 2016.

Sans entrer dans le débat de savoir si, dans ce domaine spécifique, la protection des libertés individuelles relève du juge administratif ou du juge judiciaire, l’absence d’un juge indépendant dans la totalité des processus décrits ou évoqués dans la convention, est pour nous inquiétante, même si elle semble ne pas être illégale.

Si on se reporte aux missions de la police municipale telles que prévues par la loi, on constate un hiatus entre ce que dit la loi et la réalité du terrain. L’ article L2212-1 du code général des collectivités territoriales définit le rôle de la police municipale et par conséquent, les prérogatives des maires dans ce domaine, que le site officiel du gouvernement Collectivités-locales.gouv.fr résume comme suit : « Les domaines d’exercice des pouvoirs de police du maire sont les suivants : l’habitat, la circulation et le stationnement, la protection des mineurs, l’environnement, l’urbanisme, les activités professionnelles, les réunions, les loisirs, la santé publique, les funérailles et les lieux de sépulture. ».

Le maire de Nice agit en permanence avec l’objectif de prendre le pas sur la police nationale : à la tête de la « commission consultative des polices municipales » il demande que les polices municipales puissent s’équiper en armes automatiques, réclame la possibilité de procéder à des contrôles d’identité, des interpellations, de développer la reconnaissance faciale, etc. L’objectif implicite est de parvenir à une quasi égalité technique et juridique avec la police nationale (1). La sécurité, c’est le créneau politique majeur du maire de Nice et il entend s’y positionner en leader incontestable.

En écartant les pouvoirs publics (2) de la maitrise d’ouvrage de ce projet de démonstrateur qui pourrait se transformer ultérieurement en centre névralgique du dispositif policier de la métropole, il ne fait que poursuivre une politique locale plus que trentenaire, dans le silence, l’indifférence, la passivité, voire la complicité de l’Etat, qui risque désormais de jouer un rôle secondaire en matière de sécurité publique.

(1) Le 11/09/2018,, les députés LRM JM Fauvergue et A. Thourot ont publié un rapport sur le continuum de sécurité, lequel préconise l’armement obligatoire de la police municipale, la création d’une école de formation spécifique, l’accès à certains fichiers de la police nationale, etc.

(2) L’Etat est exclu du comité de pilotage, cf p 9 de la convention

La suite au prochain numéro …

OBSERVATION N°2 : Safe City, ou Dr Jekyll and Mr. Hide.

06/09/2018

Nous avons indiqué précédemment que l’aspect le plus inquiétant du démonstrateur est le caractère dangereusement intrusif de plusieurs dispositions qui figurent dans la convention.

Le terme « données personnelles » est cité 22 fois dans la convention, alors que celui de « vie privée » apparait aussi à de nombreuses reprises ; cela dénote et c’est la moindre des choses, la volonté des concepteurs de respecter la réglementation en vigueur, tout en s’inscrivant dans un certain « politiquement correct » afin de ne pas porter le flanc à la critique.

L’article 4 du règlement général sur la protection des données (RGPD) définit comme suit ce qu’est une donnée personnelle : « toute information se rapportant à une personne physique identifiée ou identifiable (ci-après dénommée « personne concernée ») ; est réputée être une « personne physique identifiable » une personne physique qui peut être identifiée, directement ou indirectement, notamment par référence à un identifiant, tel qu’un nom, un numéro d’identification, des données de localisation, un identifiant en ligne, ou à un ou plusieurs éléments spécifiques propres à son identité physique, physiologique, génétique, psychique, économique, culturelle ou sociale ; « L’article 5 de ce même règlement précise qu’elles doivent être « traitées de manière licite, loyale et transparente au regard de la personne concernée ( licéité, loyauté, transparence) »

Pour autant, peut-on affirmer que le démonstrateur sera en mesure de garantir la protection des données personnelles et la transparence au regard de la personne concernée, à partir du moment où il se propose d’aspirer massivement, d’analyser et de croiser un certain nombre de données personnelles ou susceptibles de le devenir du fait de l’analyse qui leur est appliquée ?

Données personnelles

Dès l’article 1 de la convention, il est convenu que « les parties s’accordent pour affirmer que les données personnelles auxquelles elles peuvent avoir accès dans le cadre de l’exécution de la présente convention constituent des informations confidentielles. » (page 5). Il n’y a donc aucune ambiguïté à ce sujet, dans le cadre du démonstrateur, les opérateurs vont bien avoir accès à des données personnelles et ce, de façon massive ; d’ailleurs, l’annexe 5 de la convention (1) établit la « liste des traitements de données personnelles ». Il est par ailleurs indiqué, (page 10) que chaque partie devra “ répertorier toutes ses activités de traitement de données personnelles qui seront identifiées comme nécessaires à l’exécution de chaque lot du Projet »

Vie privée

Parmi les points à prendre en compte dans la conception du démonstrateur, tels qu’énumérés dans le préambule de la convention, figurent (page 3) : « les enjeux sociétaux et notamment de protection de la vie privée” (2). Il est affirmé (page 31) que le logiciel proposé dans le cadre du projet repose sur « une technique respectueuse de la vie privée ». De même, à propos du lot n°6 « sécurité dans les écoles » est évoquée (page 46) la « Sécurisation des données (stockage, transmission, accès) afin de préserver la vie privée de chacun et d’offrir une solution modulaire compatible avec les exigences réglementaires et juridiques ». Un peu plus loin, à propos de ce même lot n°6, on peut lire une affirmation à la fois inquiétante et contradictoire : « Analyser les comportements de chacun en chaque instant tout en respectant leur vie privée ».

Surveiller et analyser les réseaux sociaux

Le projet se propose de procéder à une « collecte massive de données » (page 24) dans les réseaux sociaux, afin d’analyser les messages, (page 50), pour :

- Situer dans le temps

- Les évènements spontanés (accidents, catastrophes naturelles subites, émeutes

- Le suivi des évènements organisés (manifestations sportives, manifestations sociales, culturelles, …) ;

- Les rumeurs ;

- Les actions de certains individus ou groupes de personnes ;

- Situer dans l’espace au sein une agglomération ou zone urbaine

- Des lieux précis identifiés sur les cartes (lieu-dit, place, rue)

- Des lieux aux limites plus floues (quartiers, zones industrielles, commerciales …) ;

Un des problèmes les plus importants que pose le démonstrateur est qu’il mixe (adroitement ?) une collecte de données liée à la gestion de la citée (trafic routier, accident industriel, événement climatique ou tellurique, etc.) avec une collecte clairement dédiée au contrôle social : catastrophes naturelles/ émeutes/rumeurs (3) ; manifestations sportives/ manifestations sociales, etc. Le projet crée ainsi une sorte d’inquiétant Dr Jekyll / M. Hide à la fois employé municipal et officier des renseignements généraux hors de contrôle.

La convention (page 30), indique que la « fusion et analyse des données via la capacité big data et identification des signaux faibles » serait capables de répondre « aux risques croissants de terrorisme » ; qu’il nous soit permis de douter que des terroristes vont communiquer leurs intentions à travers des réseaux sociaux non cryptés.

Certains observateurs font remarquer que les réseaux sociaux sont ouverts, que chacun y met ce qui lui parait communicable à autrui et que, donc, il n’y a aucune raison pour qu’un dispositif automatisé ne vienne pas « aspirer » ces informations. Ils se trompent, car la puissance des algorithmes mis en œuvre est telle, par l’analyse et les recoupements dont ils sont capables (4), y compris pour des signaux dits « faibles » et pour des données anonymisées, qu’ils peuvent, le cas échéant, dire beaucoup plus que ne le souhaiterait l’usager d’un réseau social à propos de ses choix politiques, religieux, ou ses orientations sexuelles et ainsi, les conditions de « loyauté » et de « transparence » posées par l’article 5 du RGPD ne seraient pas respectées. Le profilage politique par Cambridge Analytica de 85 millions d’utilisateurs de Facebook, ainsi que le très récent scandale du profilage de milliers d’usagers de Twitter par Eu Desinfo Lab sont là pour le prouver.

Les données massivement « aspirées » peuvent-elles être sécurisées ?

Ainsi, il apparait très clairement que le démonstrateur se propose d’accéder de façon massive aux données personnelles et de vie privée de nos concitoyens ; le seul engagement qui est pris est celui de la « sécurisation des données ». Il est d’ailleurs question, à l’article 12 de la convention, de « prendre toutes mesures permettant d’éviter toute utilisation détournée ou frauduleuse de ces Informations Confidentielles » ; l’hypothèse de l’utilisation « détournée ou frauduleuse, n’est donc pas écartée. D’ailleurs, assez étrangement, l’article 13 consacre l’engagement de chaque partie de « respecter la législation applicable en matière de protection des données », comme si le respect de la loi n’allait pas de soi.

Sans mettre en doute la volonté des concepteurs du démonstrateur de vouloir sécuriser les données personnelles collectées, nous affirmons qu’il est actuellement techniquement impossible de le garantir. Rappels : en 2016, 68 millions de mots de passe et d’identifiants d’utilisateurs de Dropbox sont rendus accessibles sur internet ; idem, la même année, pour 427 millions de mots de passe d’usagers de Myspace. En 2017, une agence américaine de notation de crédit personnel a perdu les données personnelles de 143 millions d’individus.

Des chercheurs, comme par exemple ceux du laboratoire CAPPRIS de l’INRIA ont démontré, que la protection des données personnelles est inversement proportionnelle au volume des données personnelles aspirées.

Dans les perspectives techniques (page 43) est mentionnée la mise en place d’un » système de géolocalisation effectif pseudo anonyme interactif respectant les droits de chacun en période normale mais basculant en mode non anonymisé lors d’alertes avérées ». On observera toutefois que :

- d’une part, des chercheurs indépendants (5) ont démontré que la technique de la pseudo anonymisation est inefficace car elle peut être contournée.

- d’autre part, rien n’est dit de la procédure applicable pour le basculement en mode non anonymisé, ce qui est inquiétant, puisque le juge judiciaire est totalement absent du dispositif.

Les limites de l’autocontrôle et la nécessité d’un contrôle externe fort et indépendant.

A propos d’une expérience similaire d’aspiration massive de données personnelles à Marseille, le quotidien Le Monde (8/12/2017) écrivait : “Quel sera son impact sur la vie privée des Marseillais et les libertés publiques ? « Ce n’est pas le programme, mais l’usage qui en est fait qui peut poser problème, [ … ] Dans tous les cas, il est important d’ouvrir l’algorithme afin de permettre un contrôle indépendant tout en préservant les intérêts commerciaux des développeurs. ». Pour ne prendre que l’exemple le plus récent du détournement illégal d’enregistrements de vidéosurveillance publique à des fins partisanes, tel que révélé en marge de l’affaire Benalla, il est évident que l’autocontrôle ne saurait être une garantie suffisante pour éviter un détournement frauduleux des données personnelles. C’est pourquoi, nous plaidons en faveur d’un très fort renforcement de l’indépendance, des moyens humains, juridiques et technologiques de la commission nationale de l’informatique et des libertés (CNIL).

Seul un organisme puissant et indépendant serait capable de limiter les intrusions dans la vie privée à ce qui est strictement nécessaire pour notre sécurité collective et de surveiller efficacement les surveillants.

La suite au prochain numéro …

(1) dans le projet de convention qui nous a été transmis, l’annexe 5 n’est pas complétée

(2) on notera cependant que cet item ne figure qu’au 8ème rang sur 10 items listés.

(3) qui, va définir les critères de l’émeute et de la rumeur ?

(4) par exemple avec la reconnaissance faciale appliquée aux réseaux sociaux, éventuellement combinée avec la vidéosurveillance.

(5) INRIA – Laboratoire CAPPRIS

04/09/2018

OBSERVATION N°1 : un projet qui mixe gestion urbaine et surveillance automatisée de la population.

Quels sont les objectifs que poursuit ce projet le démonstrateur Safe City ?

Fondamentalement, les objectifs du démonstrateur sont de mettre en synergie un très grand nombre d’informations (big data) afin de prédire et/ou d’alerter le plus rapidement possible les autorités locales de tout événement lié à : la sécurité (dans tous ses aspects), les déplacements, les événements climatiques ou sismiques ; événements ou combinaison d’événements jugés par les algorithmes comme étant anormaux.

Quelles informations sont mises en synergie ?

Des informations fournies par la vidéosurveillance, la police, les pompiers, le SAMU, les transports en commun, la météo, un accident industriel, un évènement sismique, etc., mais aussi et c’est beaucoup plus contestable et potentiellement dangereux pour les libertés individuelles, des informations fournies par l’analyse permanente des données personnelles circulant sur les réseaux sociaux, des signaux dits « faibles », des données provenant des écoles primaires, ainsi que des informations fournies par un groupe dénommé dans le projet « voisins vigilants » dont personne ne connait la composition, le mode de désignation et le contrôle dont il pourrait faire l’objet. (1)

Nous avons interrogé la mairie de Nice le 16 juillet 2018 à propos de certains de ces points, que nous considérons comme critiques ; le courrier est resté à ce jour sans réponse. Ces points critiques feront l’objet de développements ultérieurs. Le business sécuritaire implique une fuite en avant sans fin, incontrôlée, puisque les seules limites qu’il s’impose sont celles de l’état de la science à l’instant T ; il répond à l’adage pervers : « tout ce que la science peut faire, il est légitime de le faire ».

Qui participe au démonstrateur et pourquoi ?

Le montage opérationnel dont Thalès Security est le chef de file, regroupe 14 entreprises privés de droit français et un établissement public. Les participants au consortium sont de taille et de notoriété assez hétérogène, cela va de la multinationale à la start-up de création récente, chaque entreprise apportant au groupement une brique de savoir-faire spécifique, acquis ou à développer. Ce schéma de type « chasser en meute », impulsé par l’Etat à travers ses financements, a fait ses preuves dans la plupart des grands pays industrialisés. L’objectif du démonstrateur est, comme son nom l’indique, de servir de vitrine en vue d’exporter le produit.

Qui finance le démonstrateur ?

C’est très simple : le contribuable, à travers l’Etablissement Public BPIFRANCE (notification du 21/08/2017, accord de financement du projet), mais aussi, indirectement, à travers les interventions de l’INRIA, établissement public d’Etat, lui-même très largement financé par l’Etat et les apports de la ville de Nice, dont le budget est essentiellement alimenté par le contribuable et des dotations d’Etat.

On a pu lire ici ou là que cette expérimentation n’aurait aucun coût pour la ville de Nice. Ce n’est pas exact. La ville de Nice « met en œuvre et mobilise les moyens humains, techniques, matériels et immatériels en vue de la bonne exécution des obligations mises à sa charge par la convention et supporte ses propres coûts de fonctionnement internes relatifs au projet » (page 8 de la convention). La ville de Nice va mobiliser, en particulier, des moyens humains, sans doute de haut niveau, pour des durées qui ne peuvent être évaluées avec précision, mais, compte-tenu de la complexité du dossier il y a tout lieu de penser que les dépenses en termes de mise à disposition de main d’œuvre très qualifiée seront significatives.

Qui profitera des éventuelles retombées financières ?

Uniquement les 14 entreprises privées faisant partie du consortium dont Thalès communications & security est le chef de file, éventuellement l’Inria (établissement public) qui a la capacité de déposer des brevets. Cela est décrit de façon extrêmement détaillée pages 11 à 13 de la convention : propriété intellectuelle, brevets, licences d’exploitation, etc. S’agissant d’un démonstrateur, sa vocation est d’être diffusé et pérennisé à l’échelle d’une métropole, dans le monde entier.

(1) La ville de Marseille et Engie Inéo (GDF-Suez) développent une approche big data similaire dans une application astucieusement dénommée « Observatoire de la tranquillité publique » [ ICI ]

La suite au prochain numéro …

Safe city est-il criminogène ?

Le 24 juillet 2018, le quotidien Nice Matin publiait un deuxième article consacré à la mise en œuvre du démonstrateur Safe City à Nice et dans la métropole, où l’on pouvait lire ceci :

Des résultats probants à Mexico

Dans le monde, c’est à Mexico que Safe City a fait ses armes, avec des résultats « probants » selon le groupe Thalès qui assure « en cinq ans la criminalité a diminuée de 56 % »

Bien entendu, ce pourcentage miraculeux d’une diminution de la criminalité de 56% a tout de suite attiré notre attention

D’une part, nous avions cru comprendre que le projet Safe City était à la pointe de la dernière technologie disponible et que c’était pour cette raison que serait installé à Nice un simple démonstrateur ; nous apprenons donc que ça fonctionne à Mexico depuis cinq ans, un age canonique en matière d’informatique de pointe. D’autre part, évoquer sans autre précision « la criminalité » n’a aucun sens : le Safe City de la ville de Mexico a été capable de prendre en compte les féminicides, les violences intra familiales ou la criminalité en col blanc ?

D’autre part, de nombreux biais peuvent intervenir en augmentation ou en diminution de la criminalité dans une zone géographique donnée, sans qu’un dispositif tel que Safe City en soit la cause : modifications réglementaires ou législatives : par exemple, un acte considéré auparavant comme délictueux, ne l’est plus ou vice-versa ; décision politique d’augmenter, de diminuer ou de réorganiser l’effort de répression, réorganisation des services, arrivées ou départs de maffias, en particulier celles des narcotrafiquants, etc. Aussi, attribuer la paternité d’une éventuelle diminution de la criminalité au seul Safe City est une escroquerie intellectuelle.

Ces points méthodologiques et de simple bon sens étant précisés, nous avons pris des contacts au Mexique et voici les informations qui nous ont été communiquées, dont nous avons traduit certrains extraits :

El Universal 23/08/2018 :

Agressions de clients de restaurants de la ville de Mexico (CDMX) – 2016 : 25 dépôts de plaintes, 2017 : 75 procédures ouvertes, 2018 (au 22/08), déjà 93 cas ! Pour la période 2017+2018, 17 arrestations pour 168 cas recensés, soit 10%.

https://frama.link/eluniversal

Procentrhico AC 25/07/2018 :

« Augmentation de 12% du délit d’homicide volontaire dans la ville de Mexico pendant le premier semestre 2018, par rapport à la même période de 2017, selon les statistiques du secrétariat du système national de la sécurité publique »

https://frama.link/procenthomicidio

Procentrhico AC 27/07/2018 :

« Augmentation des vols sur la voie publique dans la ville de Mexico »

https://frama.link/procentrobo

El Pais internacional 8/12/2017 :

« Mexico va clôturer l’année 2017 comme étant la plus sanglante de son histoire. La ville de Mexico n’échappe pas à l’inertie générale du pays. Dans les trois dernières années, les homicides ont augmenté de 80%, alors que la capitale figure au troisième rang national en ce qui concerne la statistique de vols avec violences : 256 pour 100.000 habitants. »

https://frama.link/elpaisviolenciamexico

Animal Político 03/08/2016 :

« Les homicides dans la ville de Mexico enregistrent leur niveau le plus élevé depuis 18 ans »

« Au premier semestre de 2016, Les homicides volontaires commis dans la ville de Mexico ont atteint un chiffre record depuis le début du siècle : 447 cas enregistrés auprès du ministère public. »

https://frama.link/animalpolitnivelmalalto

Nous pourrions multiplier les exemples qui démontrent que l’affirmation de Thalès security selon laquelle la criminalité dans la ville de Mexico aurait diminué de 56% ces cinq dernières années grâce à Safe City est un bobard pour gogos. Le dossier du démonstrateur Safe City se présente donc bien mal ; si le reste des affirmations contenues dans la convention et ses annexes est à l’avenant, il y a fort à parier que cela se terminera en mode Titanic, comme l’affaire des parkings dits « intelligents » qui a couté la bagatelle de dix millions d’euros au contribuable niçois.

Safe city ou fake city ?

A suivre …

La fondation « Université cote d’Azur » a crée une chaire intitulée « Smart City », confiée à une philosophe, chargée de jouer le rôle d’influenceuse comme on en voit tant dans les réseaux sociaux. Cette chaire « Smart City », financée (1) par des entreprises directement intéressées par le développement des activités « Smart City », n’est, selon nous, qu’un outil d’influence douce – soft power en anglais – (2) – parmi d’autres – au service du lobby sécuritaire.

La fondation « Université cote d’Azur » a crée une chaire intitulée « Smart City », confiée à une philosophe, chargée de jouer le rôle d’influenceuse comme on en voit tant dans les réseaux sociaux. Cette chaire « Smart City », financée (1) par des entreprises directement intéressées par le développement des activités « Smart City », n’est, selon nous, qu’un outil d’influence douce – soft power en anglais – (2) – parmi d’autres – au service du lobby sécuritaire. Le procureur de la république de Nice vient d’ouvrir une enquête préliminaire concernant les pratiques illégales de la police à la frontière franco italienne ; immédiatement, M. Ciotti publie un communiqué sans nuances de soutien inconditionnel aux forces de police : « face aux attaques d’associations et d’élus d’extrême gauche, j’apporte mon total soutien aux forces de sécurité qui protègent nos frontières ». Jusqu’où ira-t-il, dans la négation des Droits fondamentaux, pour séduire les voix d’extrême droite ?

Le procureur de la république de Nice vient d’ouvrir une enquête préliminaire concernant les pratiques illégales de la police à la frontière franco italienne ; immédiatement, M. Ciotti publie un communiqué sans nuances de soutien inconditionnel aux forces de police : « face aux attaques d’associations et d’élus d’extrême gauche, j’apporte mon total soutien aux forces de sécurité qui protègent nos frontières ». Jusqu’où ira-t-il, dans la négation des Droits fondamentaux, pour séduire les voix d’extrême droite ?

Le projet (pour les deux sites de Nice et La Défense) a obtenu, dans le cadre du « programme d’investissements d’avenir » une subvention de 10,9 millions d’euros opérée par BpiFrance (détenue à parts égales par l’Etat et la Caisse des Dépôts et Consignations). A noter que cette information ne figure pas dans la convention présentée et votée en conseil municipal, ni dans les six annexes qui l’accompagnent. Il faut aller la chercher dans l’arrière-boutique du site de BpiFrance, sans que l’on puisse connaitre la part perçue par chaque entreprise.

Le projet (pour les deux sites de Nice et La Défense) a obtenu, dans le cadre du « programme d’investissements d’avenir » une subvention de 10,9 millions d’euros opérée par BpiFrance (détenue à parts égales par l’Etat et la Caisse des Dépôts et Consignations). A noter que cette information ne figure pas dans la convention présentée et votée en conseil municipal, ni dans les six annexes qui l’accompagnent. Il faut aller la chercher dans l’arrière-boutique du site de BpiFrance, sans que l’on puisse connaitre la part perçue par chaque entreprise.

Le 5 juin, quelques heures après que M. Estrosi, maire de Nice, ait annoncé qu’il allait prendre un nouvel arrêté anti-mendicité pour éloigner les SDF de sa ville, Madame L. était arrêtée sur dénonciation de la responsable d’une agence immobilière devant laquelle elle mendie depuis plusieurs années dans un quartier hyper touristique de la ville. Après six semaines de préventive, elle passait en jugement ce vendredi 13 juillet, au TGI de Nice, pour une supposée maltraitance sur ses enfants.

Le 5 juin, quelques heures après que M. Estrosi, maire de Nice, ait annoncé qu’il allait prendre un nouvel arrêté anti-mendicité pour éloigner les SDF de sa ville, Madame L. était arrêtée sur dénonciation de la responsable d’une agence immobilière devant laquelle elle mendie depuis plusieurs années dans un quartier hyper touristique de la ville. Après six semaines de préventive, elle passait en jugement ce vendredi 13 juillet, au TGI de Nice, pour une supposée maltraitance sur ses enfants.